En el mundo digital en constante evolución, la seguridad en línea se ha convertido en una preocupación prioritaria para usuarios de todo el mundo. En ese sentido, los […]

Antivirus en Dispositivos Móviles: Mantén Seguro tu Teléfono y Tablet

En la actualidad, los dispositivos móviles se han convertido en una parte esencial de nuestras vidas. Utilizamos nuestros teléfonos y tablets para comunicarnos, realizar transacciones bancarias, acceder a […]

De Zero-Day a Hero-Day: Protegiendo la Red contra Vulnerabilidades

En la era digital en la que vivimos, la ciberseguridad se ha convertido en una preocupación constante. Con el aumento de las amenazas cibernéticas, las organizaciones de todo […]

Guardianes Virtuales: La Importancia de la Seguridad en la Era de los Virus

En la era digital en la que vivimos, la seguridad virtual se ha convertido en una preocupación constante para individuos, empresas e incluso gobiernos. Los avances tecnológicos han […]

Cazadores de Amenazas: Navegando por el Paisaje de los Virus Cibernéticos

En la era digital en la que vivimos, los virus cibernéticos se han convertido en una de las principales amenazas para la seguridad de nuestros dispositivos y datos […]

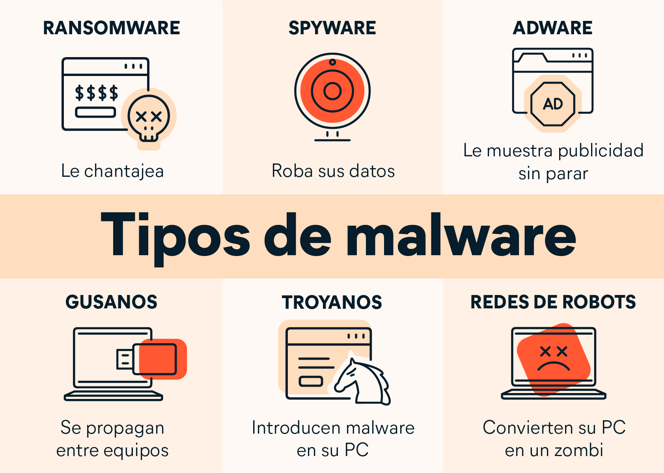

Malware en el Menú: Analizando las Variantes de los Virus Informáticos

En la era digital, los virus informáticos se han convertido en una amenaza omnipresente que puede afectar a cualquier usuario de computadoras. En los últimos años, hemos sido […]

Código Oscuro: Revelando los Secretos de los Virus en la Red

En la era digital en la que vivimos, la presencia de virus informáticos se ha convertido en una amenaza constante. Estos códigos maliciosos se esconden en el oscuro […]

Protección en Capas: Estrategias para Defenderse contra los Virus Digitales

En el mundo digital en el que vivimos, los virus informáticos se han convertido en una amenaza constante para nuestros dispositivos y nuestra seguridad en línea. Estos malwares […]

Análisis de vulnerabilidades: identificación y gestión

En un mundo cada vez más conectado y dependiente de la tecnología, la seguridad informática se ha convertido en una preocupación fundamental para individuos y organizaciones. Las vulnerabilidades […]

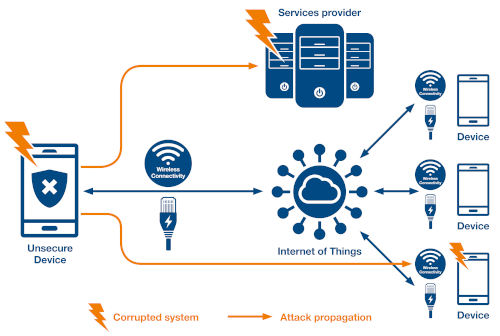

Seguridad en sistemas embebidos

En la actualidad, los sistemas embebidos desempeñan un papel fundamental en nuestra vida cotidiana, ya sea en dispositivos electrónicos, automóviles, electrodomésticos, equipos médicos y muchos otros. Estos sistemas, […]

Pruebas de penetración: conceptos básicos

En un mundo cada vez más interconectado y dependiente de la tecnología, la seguridad informática se ha convertido en una preocupación fundamental para empresas y usuarios. Ante la […]

Sistemas de detección y prevención de intrusiones (IDS/IPS)

La seguridad de la información se ha vuelto una preocupación cada vez más importante en el mundo digital. Con el aumento de ciberataques y delitos informáticos, es vital […]