En la actualidad, el uso de acortadores de enlaces o redireccionadores es común en internet. Herramientas como bit.ly, tinyurl.com o t.co permiten acortar URLs extensas y compartirlas de […]

Cómo Proteger a los Niños de las Amenazas Cibernéticas Durante las Fiestas de Navidad

Las fiestas de Navidad son el momento perfecto para sorprender a los más pequeños con regalos tecnológicos, como videojuegos, dispositivos electrónicos y consolas. Sin embargo, en un mundo […]

¿Qué es Spoofing?

El spoofing es un término ampliamente utilizado en el ámbito de la seguridad cibernética, pero a menudo mal interpretado o incomprendido por quienes no están familiarizados con los […]

¿Cuánto valen tus datos en la Dark Web?

En un mundo digitalizado, nuestros datos personales se han convertido en una de las monedas más valiosas. Desde nombres completos hasta números de tarjetas de crédito, cada fragmento […]

¿Cómo verificar si tus datos han sido filtrados en internet y la dark web?

Las filtraciones de datos son cada vez más frecuentes, poniendo en riesgo nuestra privacidad e información personal. Saber si tus datos han sido comprometidos es esencial para tomar […]

Mis Datos Personales Aparecen en una Filtración, ¿Qué Puedo Hacer?

los datos personales se han convertido en uno de los activos más valiosos y, al mismo tiempo, más vulnerables. La filtración de información personal en internet puede tener […]

Cómo proteger tu celular y evitar ser víctima de fraude

Los teléfonos móviles se han convertido en una extensión de nuestra vida diaria. No solo son herramientas para comunicarse, sino que también contienen información personal valiosa, desde datos […]

Cómo proteger tu cuenta de Yape de fraudes

En un mundo cada vez más digital, la seguridad de nuestras transacciones en línea se ha vuelto una prioridad fundamental. Las aplicaciones móviles como Yape han facilitado el […]

Cómo proteger tus cámaras de seguridad IP contra piratas informáticos

La seguridad en el ámbito digital es un tema que preocupa cada vez más. No pasa una semana sin que escuchemos noticias alarmantes sobre piratas informáticos que logran […]

Estafas en Mercado Libre y Mercado Pago: Cómo Protegerte de Fraudes Comunes

Mercado Libre es una de las plataformas de compras y ventas más populares de América Latina, con más de 100 millones de usuarios activos y más de 40 […]

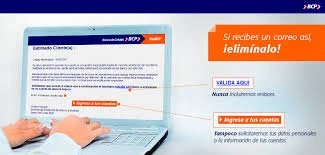

¿Cómo saber si un correo del BCP es falso?

En la era digital actual, la seguridad en línea se ha convertido en una prioridad esencial. Con el crecimiento del uso del correo electrónico como herramienta de comunicación, […]

Criptomonedas: Cómo Identificar y Evitar Estafas en Inversiones

El auge de las criptomonedas en los últimos años ha captado la atención de inversores de todo el mundo. Sin embargo, este crecimiento también ha dado lugar a […]