En la actualidad, los dispositivos conectados a internet se han vuelto una parte fundamental de nuestro día a día. Desde electrodomésticos inteligentes hasta sistemas de seguridad, el Internet […]

Detección de intrusiones: cómo identificar actividades sospechosas en tu red.

En la era digital en la que vivimos, la seguridad de la información se ha convertido en una prioridad crucial para empresas y usuarios por igual. Con el […]

Cryptomining malicioso: cómo prevenirlo.

El creciente interés en las criptomonedas ha llevado a un aumento en los casos de cryptomining malicioso, una práctica en la que los hackers utilizan los recursos de […]

Redes Wi-Fi seguras: configuración y buenas prácticas.

En la era digital en la que vivimos, el acceso a Internet se ha vuelto esencial en nuestras vidas, tanto a nivel personal como profesional. Sin embargo, con […]

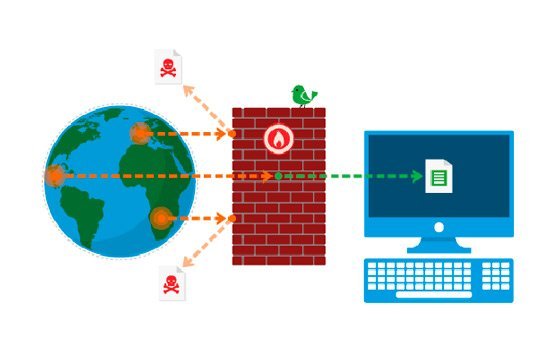

Firewall: cómo funciona y su importancia.

En la era digital actual, donde la información fluye constantemente a través de diversas redes y plataformas, la seguridad de nuestros datos se ha convertido en una prioridad […]

Phishing: cómo identificar y evitar los ataques de suplantación de identidad.

En el mundo digital en el que vivimos, los ataques cibernéticos se han convertido en una amenaza constante. Uno de los métodos más comunes y peligrosos es el […]

Antivirus y software de seguridad.

En la era digital en la que vivimos, la seguridad de nuestros dispositivos y datos personales se ha convertido en una preocupación constante. Con el aumento de los […]

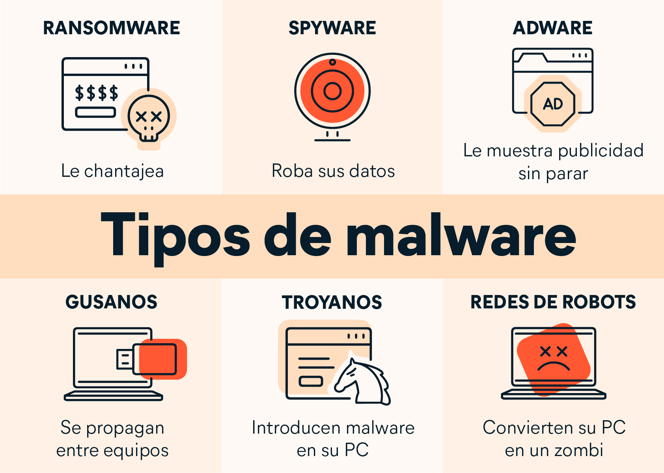

Malware: qué es y cómo protegerse.

En la era digital en la que vivimos, la protección de nuestros dispositivos y datos personales se ha convertido en una prioridad. Uno de los mayores peligros a […]

Actualizaciones de software: por qué son importantes.

En el mundo digital en constante evolución en el que vivimos, los dispositivos electrónicos y las aplicaciones se han convertido en una parte integral de nuestras vidas. Desde […]

Autenticación de dos factores (2FA): una capa adicional de seguridad.

En el mundo digital actual, la seguridad de nuestros datos personales se ha convertido en una preocupación constante. Con el aumento de las amenazas cibernéticas, como el robo […]

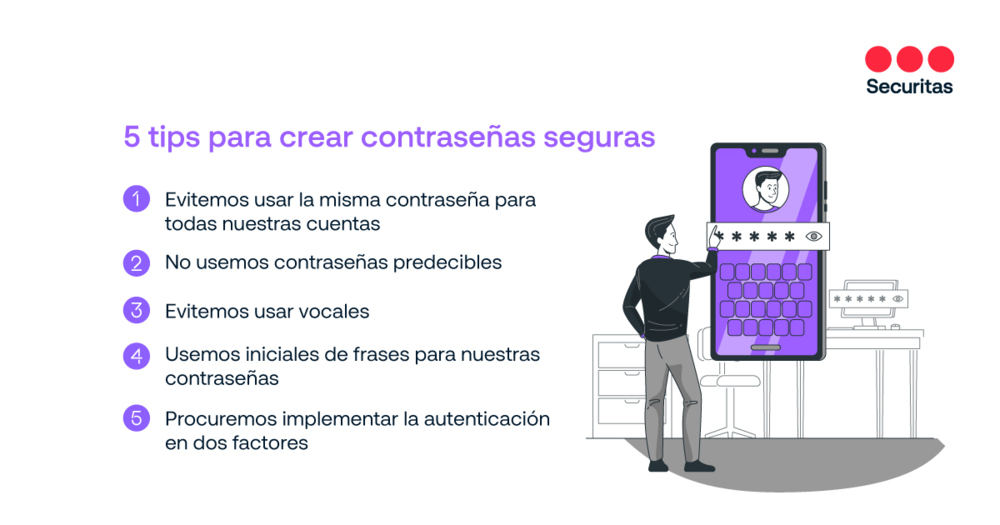

Contraseñas seguras: cómo crear y gestionar contraseñas fuertes.

En la era digital en la que vivimos, las contraseñas se han convertido en la primera línea de defensa para proteger nuestra información personal y financiera. Sin embargo, […]

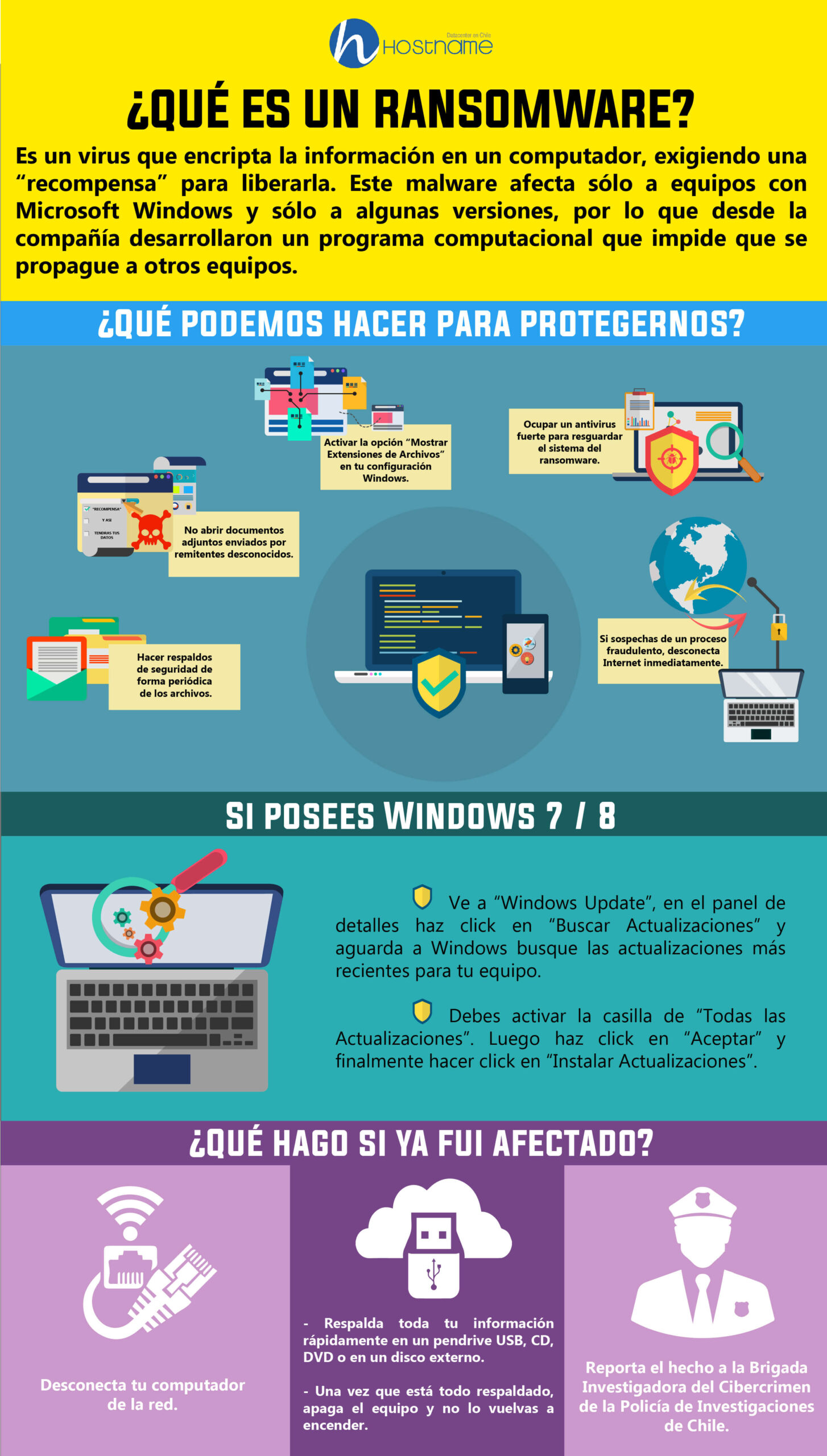

Ransomware: qué es y cómo protegerse

En la era digital en la que vivimos, la seguridad de nuestros datos y sistemas se ha convertido en una preocupación constante. Uno de los mayores desafíos a […]